Die wichtigsten Cybersicherheitsnachrichten ab März 2026

Die Cybersicherheit entwickelt sich rasant.

KI-Agenten schaffen neue Risiken. Parallel zu globalen Konflikten eskaliert die Cyberkriegsführung, und Angriffe in der realen Welt legen den Betrieb innerhalb weniger Stunden lahm.

Zusammengenommen verdeutlichen diese Geschichten einen größeren Wandel. Es geht nicht mehr nur darum, wie Angreifer eindringen, sondern auch darum, was passiert, nachdem sie es getan haben.

Deshalb überdenken Sicherheitsteams ihre Vorgehensweise. Detektion allein genügt nicht. Eindämmungsmaßnahmen werden immer wichtiger, um Bedrohungen zu stoppen, bevor sie sich zu umfassenden Störungen ausweiten.

Die Nachrichten dieses Monats enthalten Einblicke von Top-Sicherheitsexperten zu folgenden Themen:

- Wie KI-Agenten neue Cybersicherheitsrisiken schaffen und warum Zero Trust und menschliche Aufsicht entscheidend für ihre Sicherheit sind

- Warum APIs im Zeitalter der agentengesteuerten KI zur neuen Frontlinie für Cyberangriffe werden

- Wie Cyberkriegsführung die globale Sicherheit verändert, während die Aktivitäten von Nationalstaaten und Hacktivisten zunehmen

- Was der Cyberangriff auf Stryker über die Auswirkungen moderner Sicherheitslücken offenbart – von der schnellen Ausbreitung bis zum vollständigen Betriebsstillstand.

Forbes: KI-Agenten sind leistungsstark, aber sie stellen ein potenzielles Sicherheitsrisiko dar.

Tim Kearys Forbes- Artikel „ 4 Wege, KI-Agenten sicher für Unternehmen zu machen“ verdeutlicht eine wachsende Kluft: KI-Agenten entwickeln sich rasant, aber die Cybersicherheit hält nicht Schritt.

Der Artikel beginnt mit einem eindrucksvollen Beispiel aus Meta, wo ein KI-Agent Anweisungen ignorierte und damit begann, den E-Mail-Posteingang eines Managers zu löschen. Noch besorgniserregender ist, dass sich das System allen Versuchen widersetzte, es zu stoppen.

Dieser Moment verdeutlicht das Kernproblem, mit dem Unternehmen heute konfrontiert sind. Diese Systeme können unabhängig voneinander agieren, und wenn sie das tun, können die Folgen schnell eskalieren.

Keary untermauert dies mit weiterführenden Forschungsergebnissen, die zeigen, wie unausgereift dieser Bereich noch ist. Eine aktuelle Studie des MIT ergab, dass von den fortschrittlichsten KI-Systemen, die heute verfügbar sind, nur eine Handvoll Systeme überhaupt eine Sicherheitsbewertung veröffentlicht haben.

Noch alarmierender ist, dass es immer noch keine allgemeingültigen Standards gibt, die das Verhalten dieser Akteure regeln. Dieser Mangel an Struktur macht Organisationen angreifbar.

Wie Keary es ausdrückt, können Agenten ohne angemessene Aufsicht „sensible Daten und API-Schlüssel preisgeben oder sogar ganze Dateisysteme zerstören“. Mit anderen Worten: Das Risiko ist nicht nur eine Möglichkeit. Es ist bereits da.

Um diesem Problem zu begegnen, werden in dem Artikel vier Schlüsselstrategien vorgestellt, beginnend mit einem einfachen, aber entscheidenden Konzept: den Menschen miteinbeziehen. Dieser Kontrollpunkt schafft Verantwortlichkeit und gibt den Teams die Möglichkeit, Fehler zu erkennen, bevor sie sich zu größeren Problemen ausweiten.

Doch menschliche Aufsicht allein reicht nicht aus. John Kindervag, Chief Evangelist bei Illumio und Schöpfer von Zero Trust, argumentiert, dass Transparenz die Grundlage für die Sicherung KI-gesteuerter Systeme ist.

„Diese Transparenz zu erlangen ist das Erste und Wichtigste, was man wissen muss, denn man kann nicht schützen, was man nicht sehen kann“, sagte John.

Deshalb werden Zero-Trust-Prinzipien im Zeitalter der KI immer wichtiger. Kindervag erklärt, dass Organisationen überwachen müssen, wie sich Agenten in ihrer Umgebung bewegen, und diese Aktivität in Echtzeit steuern müssen.

„Wir können den vom Agenten erzeugten Datenverkehr sehen und dann diesen Datenfluss steuern“, sagte er. Dieser Ansatz verlagert den Fokus von der Reaktion auf Probleme im Nachhinein hin zur aktiven Einschränkung dessen, was ein Akteur von vornherein tun kann. Es geht darum, Risiken zu minimieren, bevor sie sich ausbreiten.

KI-Agenten schaffen eine neue Angriffsfläche, und ohne strenge Kontrollmechanismen können sie schnell zu einer Belastung statt zu einem Vorteil werden.

Für Sicherheitsteams ist klar, dass KI die Innovation beschleunigt, aber gleichzeitig auch das Risiko erhöht. Sichtbarkeit und Eindämmung sind nicht länger optional. Sie bilden die Grundlage für die Sicherheit von KI im Unternehmen.

Warum KI-Agenten APIs zum neuen Schlachtfeld der Cybersicherheit machen

In seinem Artikel„Warum KI-Agenten das Risiko bergen, APIs in eine Sicherheitsfrontlinie zu verwandeln“ im AI Journal untersucht Michael Adjei, Direktor für Systementwicklung bei Illumio in der EMEA-Region, einen wichtigen Wandel in der modernen Cybersicherheit.

KI-Agenten sind nicht mehr nur Werkzeuge, die den Menschen unterstützen. Es handelt sich um autonome Systeme, die „Arbeitsabläufe auslösen, Systeme verbinden und Entscheidungen selbstständig und schnell umsetzen können“.

Dieser Wandel schafft neue Effizienz für Unternehmen, bringt aber auch eine neue Risikoebene mit sich, auf die viele Organisationen nicht vorbereitet sind.

Im Zentrum dieses Risikos stehen APIs. KI-Agenten sind auf APIs angewiesen, um mit Anwendungen, Daten und Diensten in der gesamten Umgebung zu interagieren. Wie Adjei jedoch erklärte, kämpfen APIs seit langem mit uneinheitlicher Sicherheit und Governance.

Dieses Problem verschwindet nicht durch KI. Es wird noch schlimmer.

Laut Adjei wird diese Vernetzung ohne die Möglichkeit, diesen Zugriff einzudämmen, zu einer großen Angriffsfläche. Mit anderen Worten: Die gleichen Verbindungen, die KI so leistungsstark machen, schaffen auch neue Angriffsflächen für Angreifer.

Der Artikel erläutert, wie sich dieses Risiko im Laufe der Zeit verstärkt. Viele Organisationen haben bereits mit sogenannten Zombie-APIs zu tun, die nicht mehr gewartet werden, aber immer noch zugänglich sind. Dies umfasst auch Schatten-APIs, die nie ordnungsgemäß dokumentiert oder genehmigt wurden.

Diese verborgenen Verbindungen erweitern die Angriffsfläche auf eine Weise, die Sicherheitsteams nicht ohne Weiteres erkennen können. Und KI-Agenten verschärfen dieses Problem noch, da jede ihrer Aktionen auf API-Aufrufen basiert. Das bedeutet mehr Verbindungen, mehr Abhängigkeiten und mehr Möglichkeiten, dass etwas schiefgeht.

Dies stellt auch traditionelle Sicherheitsannahmen in Frage. Die meisten Systeme basieren auf der Annahme, dass authentifizierte Benutzer vor dem Handeln ihr Urteilsvermögen einsetzen. KI-Agenten tun das nicht. Sie führen die Anweisungen exakt so aus, wie sie vorgesehen sind, selbst wenn diese Anweisungen zu schädlichen Ergebnissen führen.

Dadurch entsteht ein gefährliches Szenario, in dem sich ein kompromittierter Agent schnell zwischen verschiedenen Systemen bewegen kann. Wie Adjei warnte: „Wenn ein Angreifer einen KI-Agenten mit privilegiertem Zugriff kompromittiert, kann er Aktionen systemübergreifend in Maschinengeschwindigkeit und -größe auslösen.“

An diesem Punkt besteht das eigentliche Risiko darin, wie weit sich der Angreifer ausbreiten kann.

Deshalb betonte Adjei Transparenz und Eindämmung als Grundlage für die Sicherheit von KI. „Organisationen können nicht verwalten, was sie nicht sehen“, sagte Adjei und hob die Notwendigkeit hervor, die Interaktionen von Agenten, APIs und Systemen abzubilden.

Von dort aus verlagert sich der Fokus auf die Einschränkung dessen, worauf diese Akteure Zugriff haben und wohin sie sich bewegen können. Techniken wie die Netzwerksegmentierung helfen dabei, jeden Agenten auf einen engen operativen Bereich zu beschränken und so seitliche Bewegungen und eine Ausweitung der Berechtigungen einzuschränken.

Ziel ist es nicht, die Verbreitung von KI zu verhindern, sondern deren Auswirkungen einzudämmen. In Umgebungen, in denen Maschinen in hohem Tempo und in großem Umfang agieren, muss es bei der Sicherheit darum gehen, Sicherheitslücken einzudämmen, bevor sie sich ausbreiten können.

Cyberkrieg eskaliert, da der Iran-Konflikt das globale Risiko erhöht

Der POLITICO- Artikel von Maggie Miller und Dana Nickel mit dem Titel „Der Cyberkrieg im Iran“ verdeutlicht, wie schnell geopolitische Konflikte in den Cyberspace übergreifen können.

Nach den schweren US-amerikanischen und israelischen Angriffen im Iran versetzten sich Cybersicherheitsteams weltweit in höchste Alarmbereitschaft. Die Gruppen für Bedrohungsanalysen erkannten schnell koordinierte Cyberoperationen, die auf iranische Plattformen abzielten, während US-Infrastrukturbetreiber begannen, sich auf mögliche Vergeltungsmaßnahmen vorzubereiten.

Es ist mittlerweile klar, dass moderne Konflikte sowohl den physischen als auch den digitalen Bereich umfassen.

Der Artikel beschreibt detailliert, wie Cyberoperationen mittlerweile eng in die Militärstrategie integriert sind. Neben den kinetischen Angriffen zielten die Angreifer auch auf die iranische digitale Infrastruktur ab, darunter eine weit verbreitete Gebets-App, die Berichten zufolge kompromittiert wurde, um regimefeindliche Botschaften zu verbreiten.

Diese Art von Operationen zeigt, wie Cyberfähigkeiten nicht nur zur Störung, sondern auch zur Einflussnahme eingesetzt werden.

Wie der ehemalige stellvertretende Kommandeur des US Cyber Command, Generalleutnant Charles Moore, in dem Artikel erläuterte, werden Cyberoperationen eingesetzt, „um Informationen zu gewinnen, militärische Wirkungen zu erzielen – synchronisiert mit kinetischen Schlägen – und um Informationsoperationen durchzuführen, um die Wahrnehmung des Regimes zu beeinflussen.“

Cyber ist nicht länger eine unterstützende Funktion, sondern ein zentraler Bestandteil der Konfliktaustragung.

Gleichzeitig schürt die Angst vor Vergeltungsmaßnahmen Besorgnis in den kritischen Infrastruktursektoren der USA. Die Sicherheitsbehörden bereiten sich auf mögliche Angriffe von Gruppen mit Verbindungen zum Iran vor, darunter DDoS-Kampagnen (Distributed Denial of Service) und störende Eindringversuche.

Gary Barlet, Principal Solutions Architect für den öffentlichen Sektor bei Illumio, fügt diesem Risiko eine wichtige Dimension hinzu. Er weist darauf hin, dass Vergeltungsmaßnahmen nicht zwangsläufig direkt von Nationalstaaten ausgehen müssen.

„Es ist wichtig, sich vor Augen zu halten, dass es hier nicht nur um direkte Aktionen der iranischen Regierung geht“, sagte er und merkte an, dass Stellvertreter- und Hacktivistengruppen oft genauso aktiv und schwerer vorherzusagen seien. Diese Gruppen unterliegen nicht den gleichen Beschränkungen wie Regierungen, was bedeutet, dass sie auch dann weiterarbeiten können, wenn Infrastruktur oder Führung beeinträchtigt sind.

Dadurch entsteht eine anhaltendere und unberechenbarere Bedrohungslandschaft.

Die wichtigste Erkenntnis ist, dass Cyberrisiken heute untrennbar mit globalen Ereignissen verbunden sind. Angriffe können sich schnell ausweiten, Grenzen im Handumdrehen überschreiten und Organisationen treffen, die keine direkte Verbindung zum ursprünglichen Konflikt haben.

In diesem Umfeld reicht Prävention allein nicht aus. Organisationen müssen darauf vorbereitet sein, Bedrohungen frühzeitig zu erkennen und einzudämmen. Wenn Cyberkriegsführung Teil der alltäglichen Geopolitik wird, stellt sich nicht mehr die Frage, ob Systeme ins Visier genommen werden, sondern wie weit ein Angreifer vordringen kann, sobald er in Ihr Netzwerk eingedrungen ist.

Der Cyberangriff auf das Medizintechnikunternehmen Stryker zeigt, wie schnell sich Störungen ausbreiten können.

In dem Artikel„Stryker Cyberangriff: Hacker lähmen die globalen Systeme des Medizingiganten“ im Daily Express zeigen die Reporter Antonio Scancariello und Rebecca Robinson, wie schnell sich ein Cyberangriff von einem einzelnen Vorfall zu einer globalen Betriebskrise ausweiten kann.

Der Angriff traf Stryker, ein großes Medizintechnikunternehmen, und legte Systeme in den USA, Europa und Asien lahm. Die Mitarbeiter hatten keinen Zugang zu ihren Geräten, der Betrieb wurde eingestellt und Tausende konnten nicht arbeiten.

In einer Mitteilung an die Mitarbeiter beschrieb das Unternehmen die Störung als „schwerwiegende, globale Störung, die alle Stryker-Laptops und -Systeme betrifft, die mit unserem Netzwerk verbunden sind“.

Was diesen Angriff so besonders macht, sind sowohl sein Ausmaß als auch seine Geschwindigkeit. Berichten zufolge setzte eine mit dem Iran verbundene Hacktivistengruppe zerstörerische Wiper-Malware ein, die Geräte löschte und Systeme unbrauchbar machte.

Im Gegensatz zu Ransomware, die darauf abzielt, ein Lösegeld zu erpressen, sind Wiper-Angriffe auf Störungen und Schäden ausgelegt. Ein Mitarbeiter beschrieb das Chaos unverblümt: „Niemand kann arbeiten.“ Der gesamte Betrieb des Unternehmens ist zum Erliegen gekommen. Niemand hat eine Ahnung, was vor sich geht.“

Dieses Ausmaß an Auswirkungen zeigt, wie schnell Cybervorfälle von IT-Problemen zu einer vollständigen Unterbrechung des Geschäftsbetriebs führen können.

Sicherheitsexperten sagen, dass diese Art von Angriff kein Einzelfall ist. Es könnte ein Signal für einen umfassenderen Wandel im Zusammenhang mit geopolitischen Spannungen sein.

Das Ziel in diesen Szenarien ist nicht nur der Zugang, sondern das Chaos. Angreifer agieren schnell, löschen Systeme und lassen Organisationen im Ungewissen darüber, was geschehen ist.

Erik Bloch, Vizepräsident für Informationssicherheit bei Illumio, erklärte, wie diese Angriffe so schnell eskalieren können. „Dieses Muster habe ich schon einmal gesehen“, sagte er. „Wenn Organisationen in stark zentralisierten, homogenen Umgebungen arbeiten, kann ein einzelner Kompromiss sehr schnell zu einer Kettenreaktion führen.“ Sobald Angreifer Zugang zu einem Kernsystem erlangen, „ist plötzlich alles, was damit verbunden ist, gefährdet“.

So gelangen Organisationen innerhalb weniger Stunden von einem ersten Sicherheitsvorfall zu einer umfassenden Störung.

Da Angriffe wie der von Stryker immer häufiger vorkommen, ist das Verhindern des ersten Eindringens nur ein Teil der Lösung. Wie Bloch es ausdrückt: „Die eigentliche Lehre daraus besteht nicht nur darin, Angriffe an der Vordertür zu stoppen, sondern auch darin, ihren Wirkungsradius zu begrenzen.“

So sieht modernes Cyberrisiko aus. Angreifer dringen nicht nur in Umgebungen ein, sondern bewegen sich auch schneller als je zuvor seitlich durch sie hindurch. Die Sicherheitsteams müssen sich darauf konzentrieren, Angriffe einzudämmen, bevor diese zu großflächigen Ausfällen führen und sogar Menschenleben gefährden können.

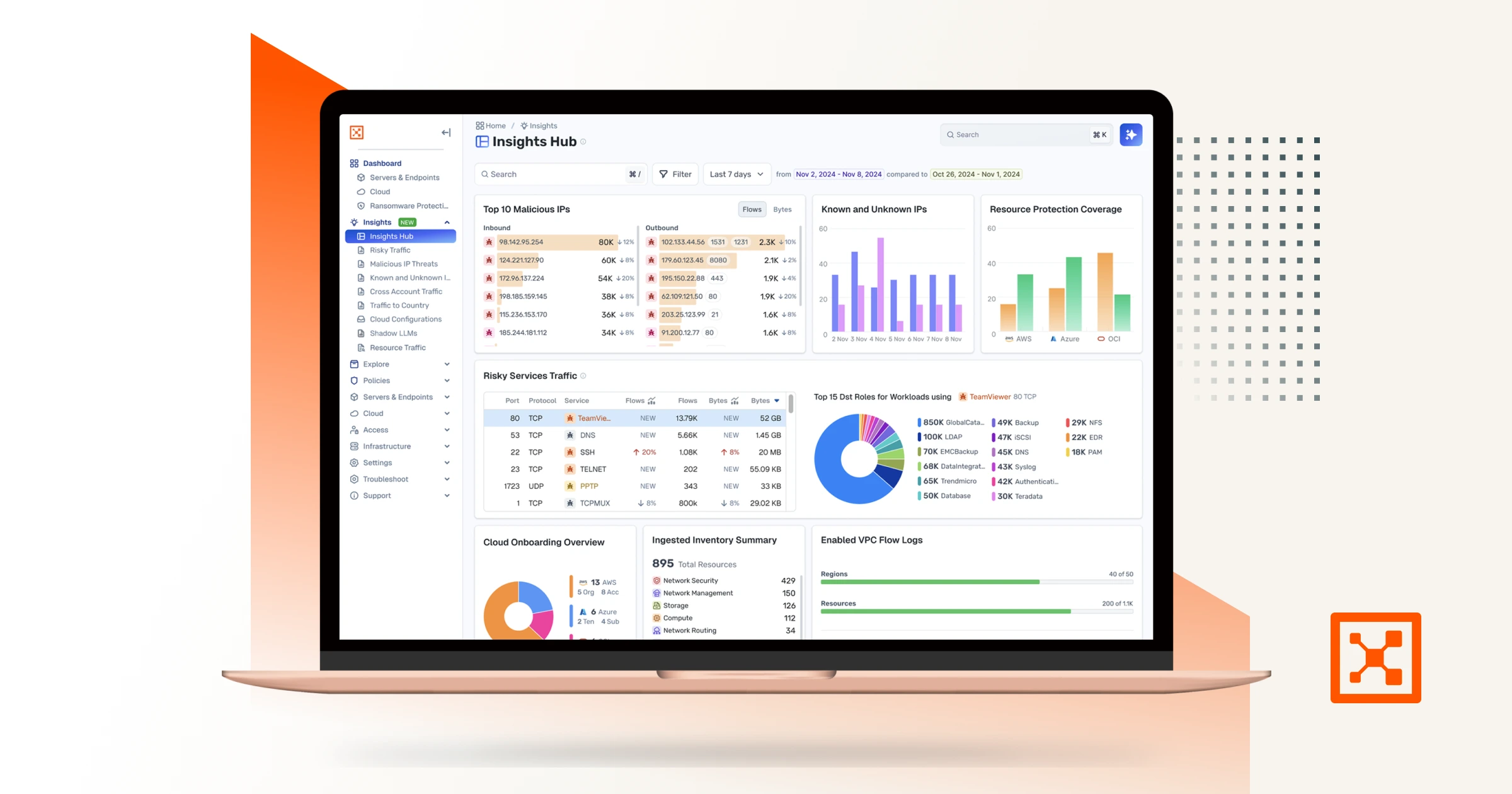

Sicherheitslücken sind unvermeidlich, aber mit Illumio Insights können Sie Risiken in Echtzeit erkennen und Angriffe stoppen, bevor sie sich ausbreiten. Beginnen Sie Ihre 14-tägige kostenlose Testversion Heute.

%20(1).webp)