보안 침해

온라인 계정에 로그인했다가 해킹 당한 사실을 알게 된 경험은 누구나 한 번쯤은 있을 것입니다. 액세스 권한이 상실되어 민감한 개인 데이터 중 적어도 일부가 알 수 없는 사람의 손에 넘어갔을 가능성이 높습니다. 하지만 데이터 도난은 개인에게만 발생하는 것이 아니라 기업 및 기타 조직이 기업 보안 침해의 피해자가 되는 경우가 많습니다.

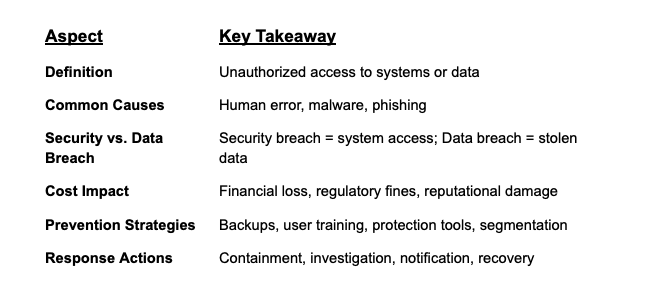

보안 침해는 공격자가 조직의 보안 제어를 우회하여 시스템과 데이터에 무단으로 액세스하는 경우에 발생합니다. 보안 침해의 유형과 침해가 발생하는 이유를 자세히 살펴보세요.

개인 대 기업 보안 침해

- 계정이 잠기거나 비정상적인 활동을 발견하면 개인이 해킹당했다는 사실을 알게 될 수 있으며, 이는 종종 개인 데이터 노출의 징후입니다.

- 조직은 신용카드 데이터, 주민등록번호, 건강 기록 및 의료 정보, 내부 재무 문서와 같은 민감한 자산을 대상으로 하는 침해에 직면합니다.

침해가 발생하는 이유

1. 인적 오류

잘못된 설정, 보안되지 않은 장치 또는 실수로 공유한 파일로 인해 공격자가 공격할 수 있는 구멍이 생길 수 있습니다. 입소스 설문조사에 근거한 2019년 Shred-it 보고서에 따르면 최고 경영진의 47%(% )가 데이터 유출의 원인을 직원의 실수나 우발적인 손실로 꼽았습니다.

2. 멀웨어

피싱 이메일, 악성 다운로드 또는 가짜 앱은 로그인 자격 증명을 훔치거나 사용자를 감시하거나 데이터를 암호화하여 몸값을 요구하도록 설계된 멀웨어를 전달할 수 있습니다.

보안 침해와 데이터 유출

- 보안 침해란 IT 시스템이나 네트워크에 대한 무단 액세스를 의미합니다.

- 데이터 유출은 보안 침해로 인해 실제 민감한 정보가 도난당하거나 노출되는 것을 말합니다.

보안 침해로 인한 비용

- 직접 비용: 사고 조사, 격리, 규제 벌금 및 시스템 복구.

- 간접 비용: 다운타임, 브랜드 평판 손상, 고객 또는 사용자 이탈.

보안 침해를 방지하는 방법

침해의 가능성과 영향을 줄이기 위한 사전 조치를 취하세요:

- 직원 교육

직원들에게 피싱, 비밀번호 위생 및 안전한 데이터 관행에 대해 교육하세요. - 정기 백업

보안 백업을 유지하여 침해 또는 랜섬웨어로 인한 데이터 손실을 방지하세요. - 이메일 및 엔드포인트 보호

피싱 시도를 탐지하고 첨부 파일을 검사하며 멀웨어를 차단하는 도구를 배포합니다. - 네트워크 세분화

제로 트러스트 원칙과 마이크로세그멘테이션을 사용하여 침해 발생 시 측면 이동을 제한하세요.

보안 침해에 대한 대응

보안 침해가 발생하면 신속한 대응이 중요합니다. 단계는 다음과 같습니다:

- 영향을 받는 시스템 또는 네트워크를 격리합니다.

- 포렌식 조사를 수행하여 범위를 결정합니다.

- 법률에 따라 영향을 받는 당사자에게 알립니다.

- 취약점을 수정하고 깨끗한 백업에서 복원하세요.

중요한 이유

보안 침해는 단순한 기술적 결함을 넘어 법적, 재정적, 평판상의 결과를 초래하는 비즈니스 위험입니다. 조직은 격리, 복원력, 대응 준비를 강조하는 사전 예방적이고 침해에 대비한 보안 태세를 채택해야 합니다.

일루미오의 세분화를 통해 조직은 공격이 확산되기 전에 공격을 차단하여 침해의 영향을 제한하고 내부에서 외부로 보안을 강화할 수 있습니다.

.png)

.webp)

.webp)

.webp)

.webp)

%2520(1).webp)