Cyber-Resilienz

Steigern Sie Ihre Cyber-Resilienz mit den Lösungen von Illumio, um die Angriffsfläche zu reduzieren und sich schnell von Sicherheitsbedrohungen zu erholen.

.svg)

Verwandte Blogbeiträge

NDR vs. Illumio Insights: Erkennung und Eindämmung lateraler Bewegungen in der Hybrid Cloud

Vergleichen Sie NDR mit Illumio Insights, um laterale Bewegungen in hybriden Cloud-Umgebungen mithilfe von Echtzeit-Transparenz, KI-gestützter Analyse und Segmentierung zu erkennen und einzudämmen.

%20(1).webp)

KI-Agenten werden zu digitalen Mitarbeitern. So schützt Zero Trust sie.

Erfahren Sie, wie Zero Trust KI-Agenten und Maschinenidentitäten sichert und Unternehmen gleichzeitig die notwendigen Leitplanken für die Verwaltung autonomer Systeme bietet.

Wie Illumio Ihre Firewalls ergänzt

Erfahren Sie, warum Firewalls die laterale Ausbreitung in hybriden Multi-Cloud-Umgebungen nicht verhindern können und wie Illumio dabei hilft, Sicherheitslücken einzudämmen, bevor sie sich ausbreiten.

.webp)

Die wichtigsten Cybersicherheitsnachrichten ab Februar 2026

Entdecken Sie die Cybersicherheitsnachrichten vom Februar 2026 zu den Themen Eindämmung von Sicherheitsvorfällen, ICS-Abwehr, Illumio-Integrationen mit FireMon und Armis sowie die Branchenauszeichnung von CRN.

%20(1).webp)

Warum die Grundlagen der Sicherheit der am meisten vernachlässigte Aspekt bei der Einführung einer Zero-Trust-Strategie sind

Erfahren Sie, warum die Grundlagen der Sicherheit der am meisten vernachlässigte Aspekt von Zero Trust sind und wie die korrekte Umsetzung dieser Grundlagen darüber entscheidet, ob Sicherheitslücken außer Kontrolle geraten oder eingedämmt bleiben.

Illumiverse Labs: Erleben Sie die Eindämmung von Breach hautnah in unseren virtuellen Live-Events

Erleben Sie die Eindämmung von Sicherheitslücken in der Praxis mit Illumiverse Labs, praxisnahen virtuellen Sitzungen, in denen Anwender die seitliche Ausbreitung in Echtzeit sehen und stoppen können.

%20(1).webp)

Warum OpenClaw (ehemals Clawdbot) ein Weckruf für die Sicherheit von KI-Agenten ist

Erfahren Sie, warum OpenClaw die Risiken von KI-Agenten aufgedeckt und diese zu Insider-Bedrohungen gemacht hat und warum Transparenz und Segmentierung für die Sicherheit unerlässlich sind.

Digitale Eskalationsdominanz: Warum Cyber-Erfolg bedeutet, betriebsbereit zu bleiben

Erfahren Sie, warum Cybersicherheitserfolg heute bedeutet, auch unter Angriffen betriebsbereit zu bleiben, und wie die Beherrschung der digitalen Eskalation Unternehmen dabei hilft, Kontinuität und Kontrolle zu wahren.

.webp)

Warum die Erkennung ohne Eindämmung scheitert (und wie Sicherheitsdiagramme Abhilfe schaffen können)

Erfahren Sie, warum die Erkennung immer noch zu Sicherheitslücken führt und wie die auf einem KI-Sicherheitsgraphen basierende Eindämmung die seitliche Ausbreitung verhindert.

Französische Sicherheitsteams entdecken Sicherheitslücken problemlos. Warum also müssen sie immer noch mit Ausfallzeiten rechnen?

Erfahren Sie, warum laterale Bewegungen in Frankreich trotz starker Erkennungsmethoden, steigender Budgets und moderner Cloud-Sicherheitstools immer noch zu Ausfallzeiten führen.

.webp)

Cybersicherheitsprognosen 2026: Experteneinblicke in die Trends, die das kommende Jahr prägen

Erfahren Sie mehr über Cybersicherheitsprognosen für 2026, darunter KI-Bedrohungen, Lieferkettenrisiken, die Einführung von Zero Trust, Resilienz und die Verantwortlichkeit auf Vorstandsebene.

.webp)

Die wichtigsten Cybersicherheitsnachrichten ab Dezember 2025

Erhalten Sie die wichtigsten Cybersicherheitsnachrichten für Dezember 2025, darunter Meldungen über Lieferkettenverletzungen bei Londoner Bezirksverwaltungen, Hürden bei Zero Trust, Sicherheitslücken im Bereich KI und Expertenratschläge zur Resilienz.

Verwandte Ressourcen

Das große Buch der Sicherheitsverletzungen

Die verheerendsten Angriffe des Jahres, wie sie passiert sind und was du dagegen tun kannst

Mythos-Datenblatt

Anthropics Claude Mythos Preview hat Zero-Day-Schwachstellen in Windeseile aufgespürt und für sich genutzt. Darum ist die Eindämmung von Sicherheitslücken jetzt die einzig praktikable Verteidigungsmöglichkeit.

Die Eindämmungslücke: Die Distanz zwischen Erkennung und Resilienz untersuchen

Entdecken Sie die Lücke zwischen der Erkennung von Bedrohungen und der Verhinderung von Sicherheitslücken und erfahren Sie, warum schnelle Isolierung heute weltweit die moderne Cyberresilienz ausmacht.

.webp)

Die Illumio-Plattform zur Eindämmung von Sicherheitsverletzungen

Mit einer einzigen Plattform können Sie laterale Bewegungen in Ihrer hybriden Umgebung erkennen, bewerten und unterbinden.

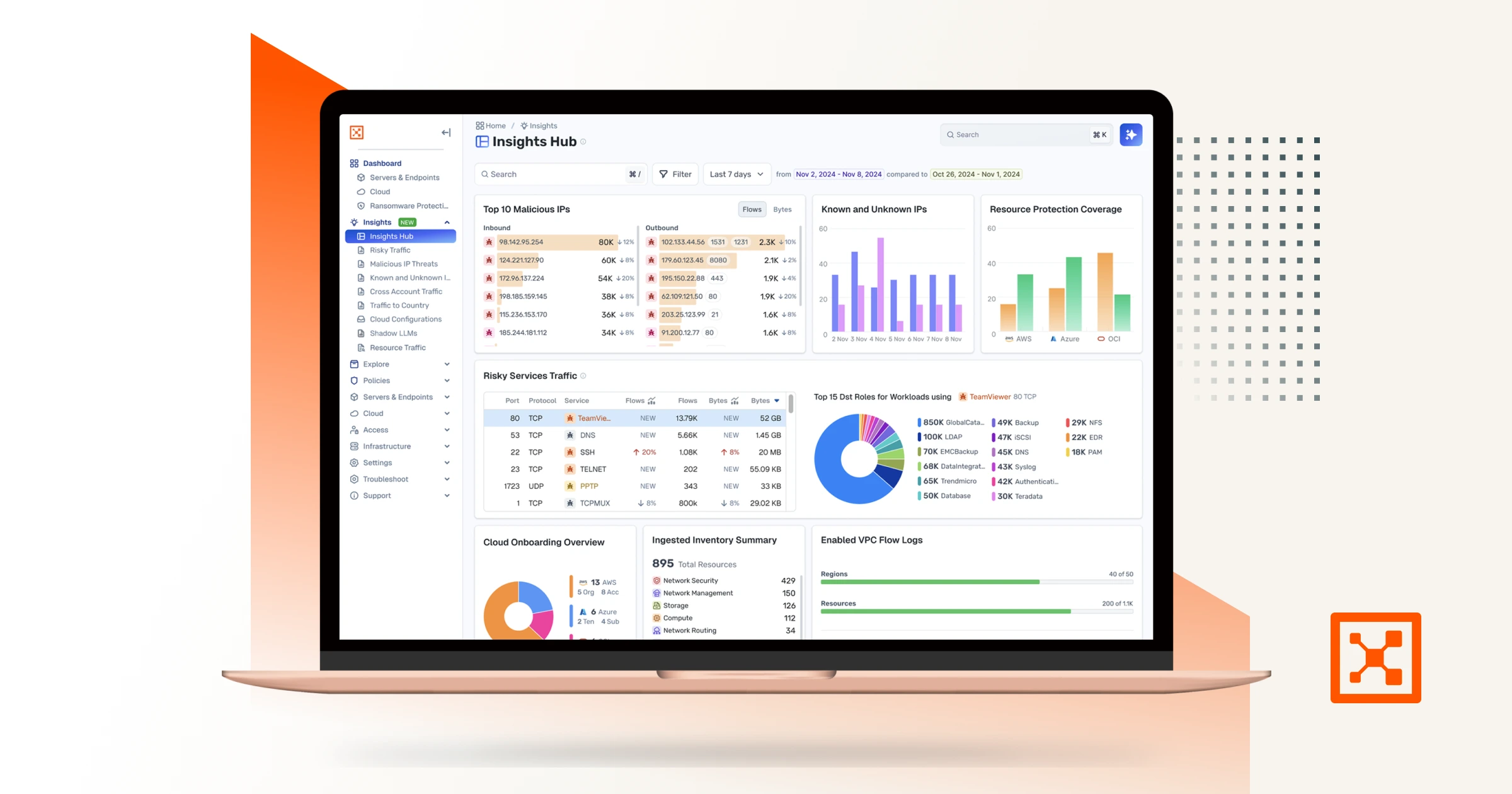

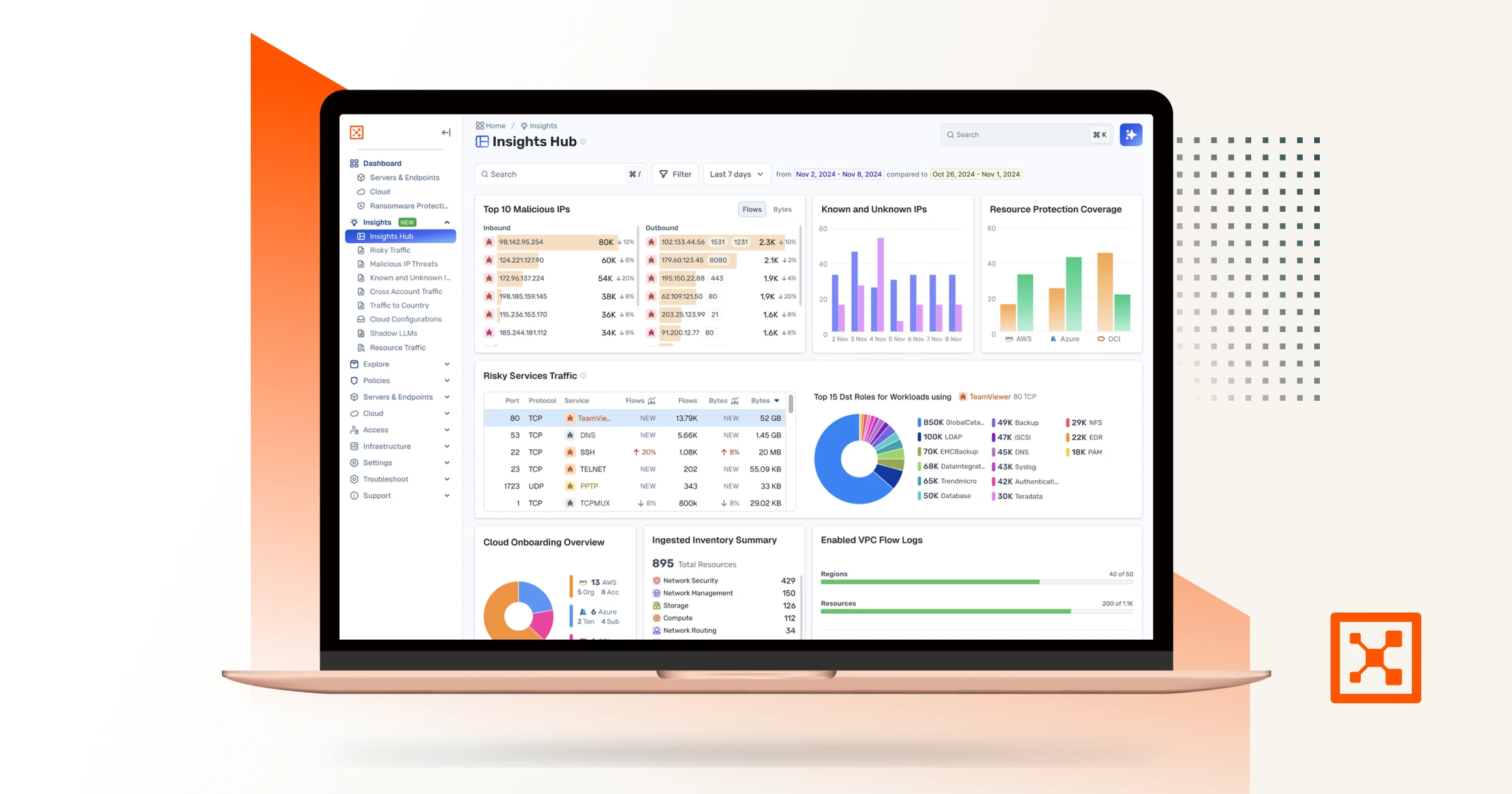

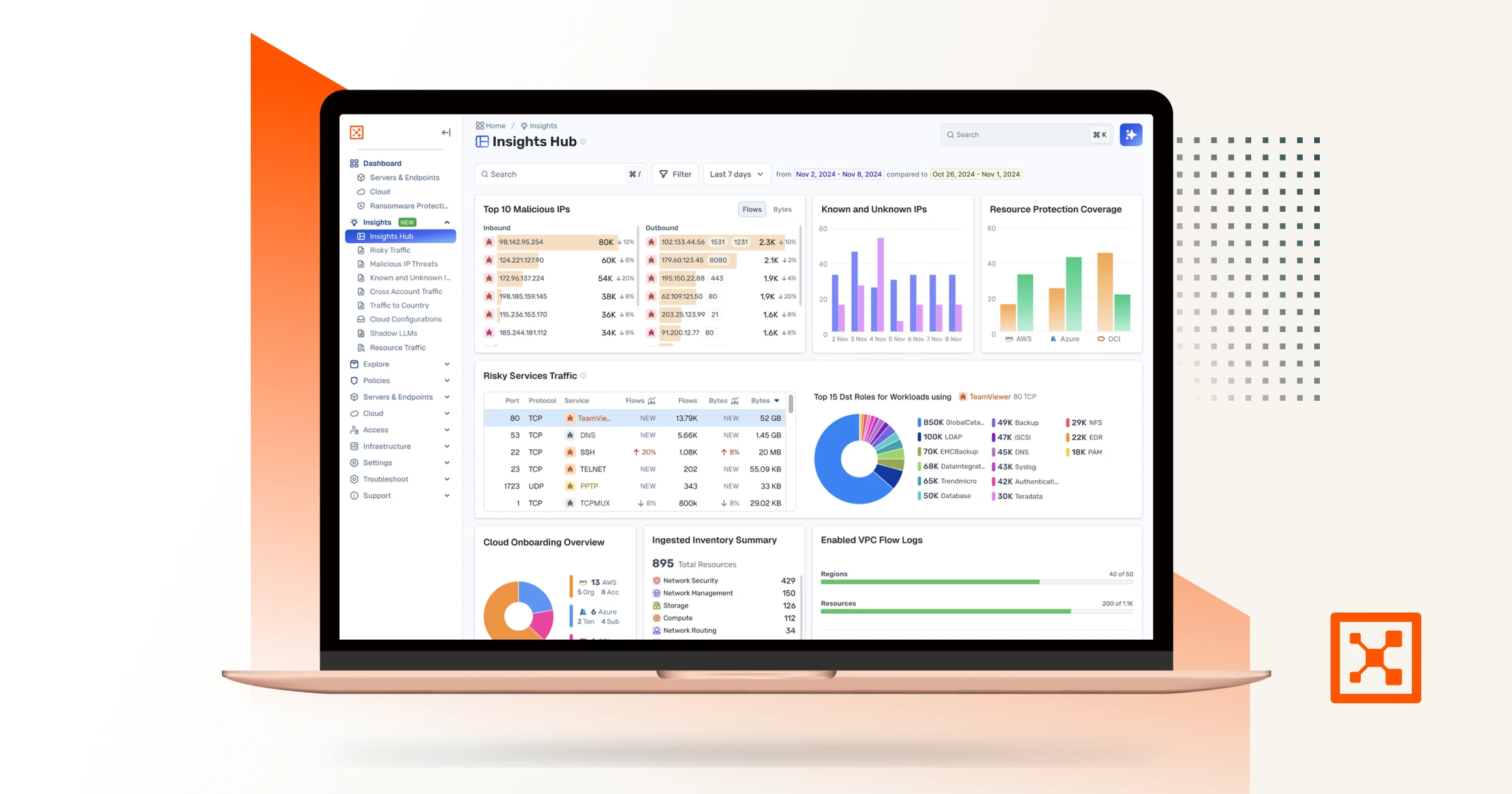

Illumio Insights

Erfahren Sie mehr über eine hybride Multi-Cloud-Erkennungs- und Reaktionslösung, die auf einem KI-gestützten Sicherheitsgraphen basiert.

Erste Schritte mit Sicherheitsdiagrammen: Ein Fahrplan zur Resilienz

Wie Sicherheitsdiagramme Ihnen helfen können, Bedrohungen schneller zu erkennen, Zero Trust zu stärken und bessere Risikoentscheidungen zu treffen

Insights Kostenlose Testversion Onboarding-Video

Sind Sie bereit, die Leistungsfähigkeit von Illumio Insights zu erkunden?

Illumio Insights Erklärvideo

Entdecken Sie die KI-gestützte Hybrid-Cloud-Erkennung und -Reaktion (CDR), die Risiken lateraler Bewegungen identifiziert, Angriffe erkennt und diese in Ihrer gesamten Hybrid-Multi-Cloud sofort eindämmt – mit Discover, wie Insights laterale Bewegungen identifiziert.

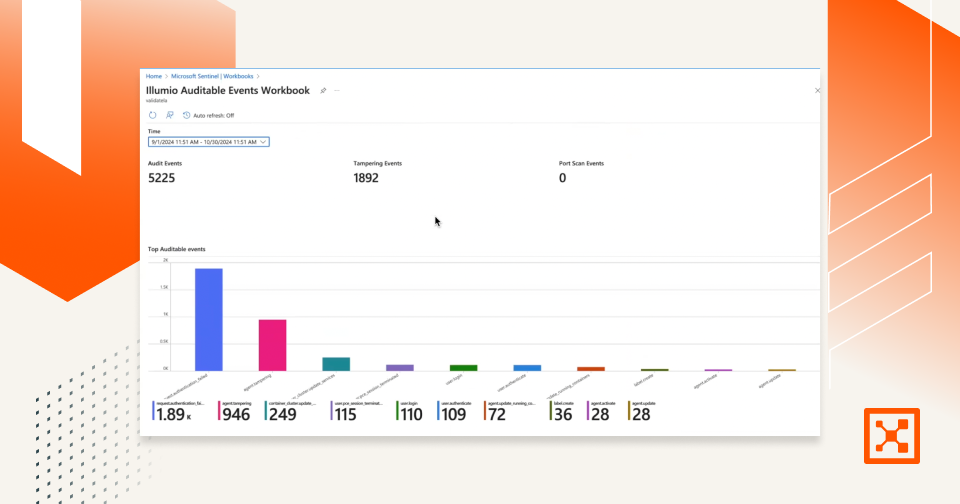

Illumio Sentinel Integration Demo

Erfahren Sie, wie die Integration von Illumio in Microsoft Sentinel SecOps optimiert, die Compliance stärkt und die Reaktion auf Cybervorfälle beschleunigt.

Das Handbuch zur Cloud-Resilienz

Lerne, wie du Sicherheitsverletzungen in der Cloud mit Mikrosegmentierung bekämpfen, eindämmen und bezwingen kannst.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?