Cyber-Resilienz

Steigern Sie Ihre Cyber-Resilienz mit den Lösungen von Illumio, um die Angriffsfläche zu reduzieren und sich schnell von Sicherheitsbedrohungen zu erholen.

.svg)

Verwandte Blogbeiträge

.webp)

Mapping the Future: Warum Cybersecurity Visibility der größte Vorteil ist

Erfahren Sie, warum CISOs wie ein Kartenmacher denken müssen, um Cloud-Sicherheit, KI-Risiken und systemische Bedrohungen zu meistern.

Cyber-Versicherungen werden strenger: So hilft Ihnen Illumio, Schritt zu halten

Erfahren Sie, wie Illumio Ihnen hilft, Risiken zu reduzieren, Sicherheitsverletzungen einzudämmen und Widerstandsfähigkeit zu beweisen, um eine bessere Deckung und niedrigere Prämien zu gewährleisten.

.webp)

Das Playbook des CISO: Warum Sie das Sicherheitsrisiko zu einer Geschäftsmetrik machen müssen

Erfahren Sie, warum CISOs heute Daten in die Vorstandsetage bringen müssen, um die Risikominderung nachzuweisen, Budgetunterstützung zu erhalten und die Cybersicherheit mit den Geschäftszielen in Einklang zu bringen.

.webp)

Zero Trust ist erwachsen geworden. Hier ist, was die Gründer als nächstes sagen.

Erfahren Sie, warum Sicherheitsgraphen, die Denkweise von Angreifern und intelligente Priorisierung der Schlüssel für den Erfolg von Zero Trust sind.

Willkommen in der Post-Break-Ära. Ist Ihre Cyber-Strategie bereit?

Erfahren Sie, warum Cybersicherheitsverantwortliche von der Prävention auf Resilienz umsteigen müssen, während Andrew Rubin, CEO von Illumio, erklärt, wie man in der Welt nach Sicherheitsverletzungen mit Zero Trust, KI und Sicherheitsdiagrammen erfolgreich sein kann.

%20(1).webp)

Vergessen Sie KI-Moonshots. Konzentrieren Sie sich zuerst darauf, die langweiligen Dinge zu automatisieren.

Erfahren Sie, warum der wahre Wert von KI in der Cybersicherheit in der Automatisierung der langweiligen Dinge liegt und wie Illumio Insights hilft.

.webp)

Was Sie von den Strategien der U.S. Army und der Navy SEAL über Zero Trust lernen können

Erfahren Sie, wie militärische Prinzipien wie Gelände, Sichtbarkeit und Vorbereitung eine neue Perspektive für die Entwicklung widerstandsfähiger Cybersicherheitsstrategien bieten.

Die Zukunft der Cyber-Resilienz: Illumio und NVIDIA sind Vorreiter einer neuen Ära der Zero-Trust-Sicherheit

Erfahren Sie, wie Illumio und NVIDIA die OT-Cybersicherheit mit automatisierter, KI-gesteuerter Segmentierung, Eindämmung von Sicherheitsverletzungen und Echtzeit-Transparenz transformieren.

John Kindervag darüber, was Sicherheitsverantwortliche in Bezug auf Zero Trust noch vermissen

Erfahren Sie, was Cybersicherheitsverantwortliche in Bezug auf Zero Trust immer noch falsch machen, in diesem Deep Dive mit Zero Trust-Erfinder John Kindervag.

%20(1).webp)

Das Geschäft mit der Cyberkriminalität: Was ein ehemaliger stellvertretender FBI-Direktor jedem CISO mitteilen möchte

Erfahren Sie, warum CISOs einen geschäftsorientierten Ansatz für die Cybersicherheit verfolgen müssen und wie Zero Trust dazu beitragen kann, die Lücke zwischen Risiko und Ausfallsicherheit zu schließen.

5 Dinge, die ich von einem ehemaligen FBI-Hacker gelernt habe

Erfahren Sie fünf aufschlussreiche Lektionen von Brett Johnson, dem ehemaligen meistgesuchten Cyberkriminellen, über Täuschung, Vertrauen und warum Zero Trust wichtiger denn je ist.

.webp)

Was gemeinnützige Organisationen der Cybersicherheitsbranche beibringen

Erfahren Sie von Dr. Kelley Misata, Expertin für Cybersicherheit bei gemeinnützigen Organisationen, wie missionsorientierte Unternehmen mit Empathie, Zielstrebigkeit und einer Denkweise, bei der das Zuhören an erster Stelle steht, an die Sicherheit herangehen.

Verwandte Ressourcen

Das große Buch der Sicherheitsverletzungen

Die verheerendsten Angriffe des Jahres, wie sie passiert sind und was du dagegen tun kannst

Mythos-Datenblatt

Anthropics Claude Mythos Preview hat Zero-Day-Schwachstellen in Windeseile aufgespürt und für sich genutzt. Darum ist die Eindämmung von Sicherheitslücken jetzt die einzig praktikable Verteidigungsmöglichkeit.

Die Eindämmungslücke: Die Distanz zwischen Erkennung und Resilienz untersuchen

Entdecken Sie die Lücke zwischen der Erkennung von Bedrohungen und der Verhinderung von Sicherheitslücken und erfahren Sie, warum schnelle Isolierung heute weltweit die moderne Cyberresilienz ausmacht.

.webp)

Die Illumio-Plattform zur Eindämmung von Sicherheitsverletzungen

Mit einer einzigen Plattform können Sie laterale Bewegungen in Ihrer hybriden Umgebung erkennen, bewerten und unterbinden.

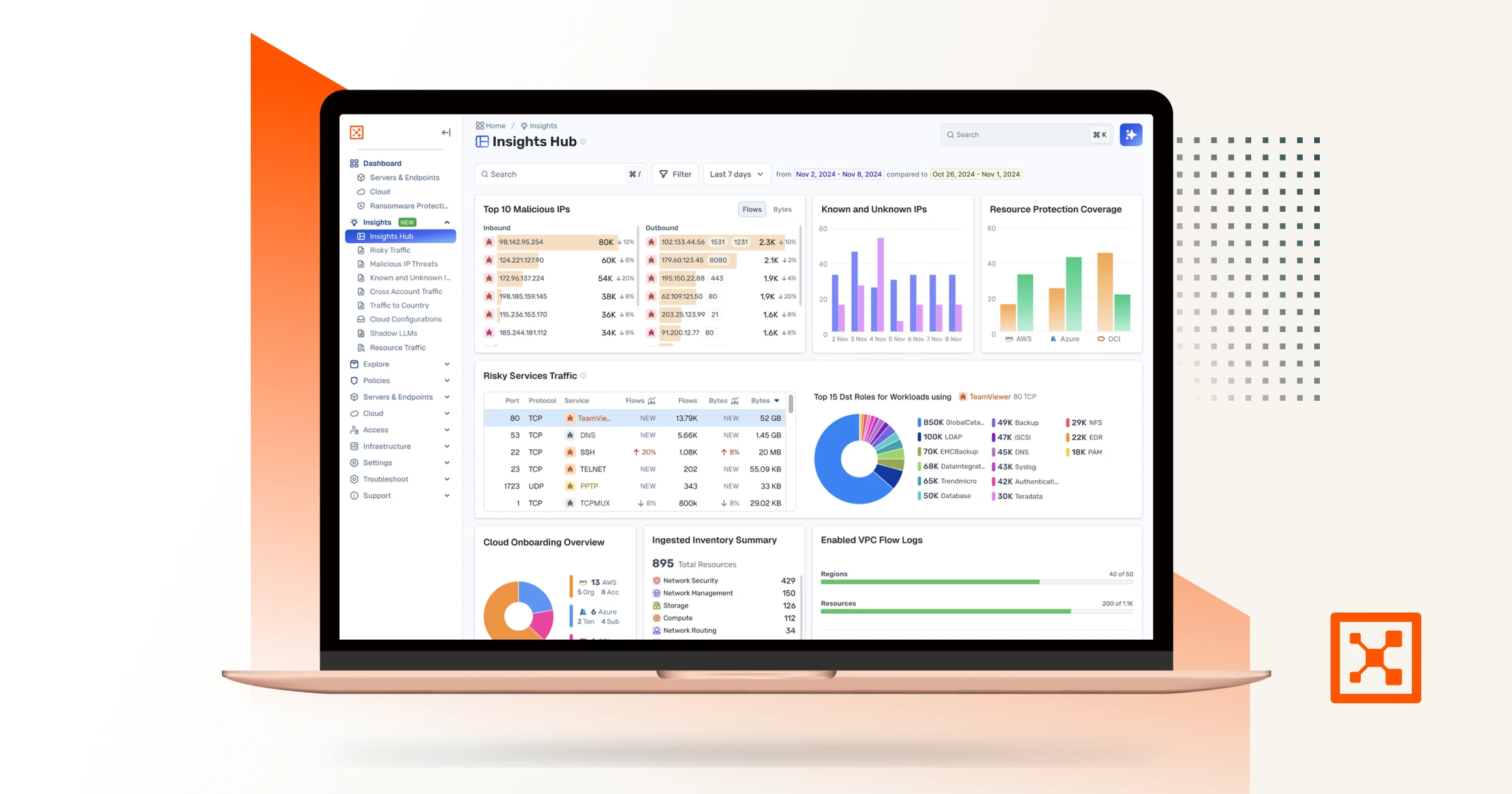

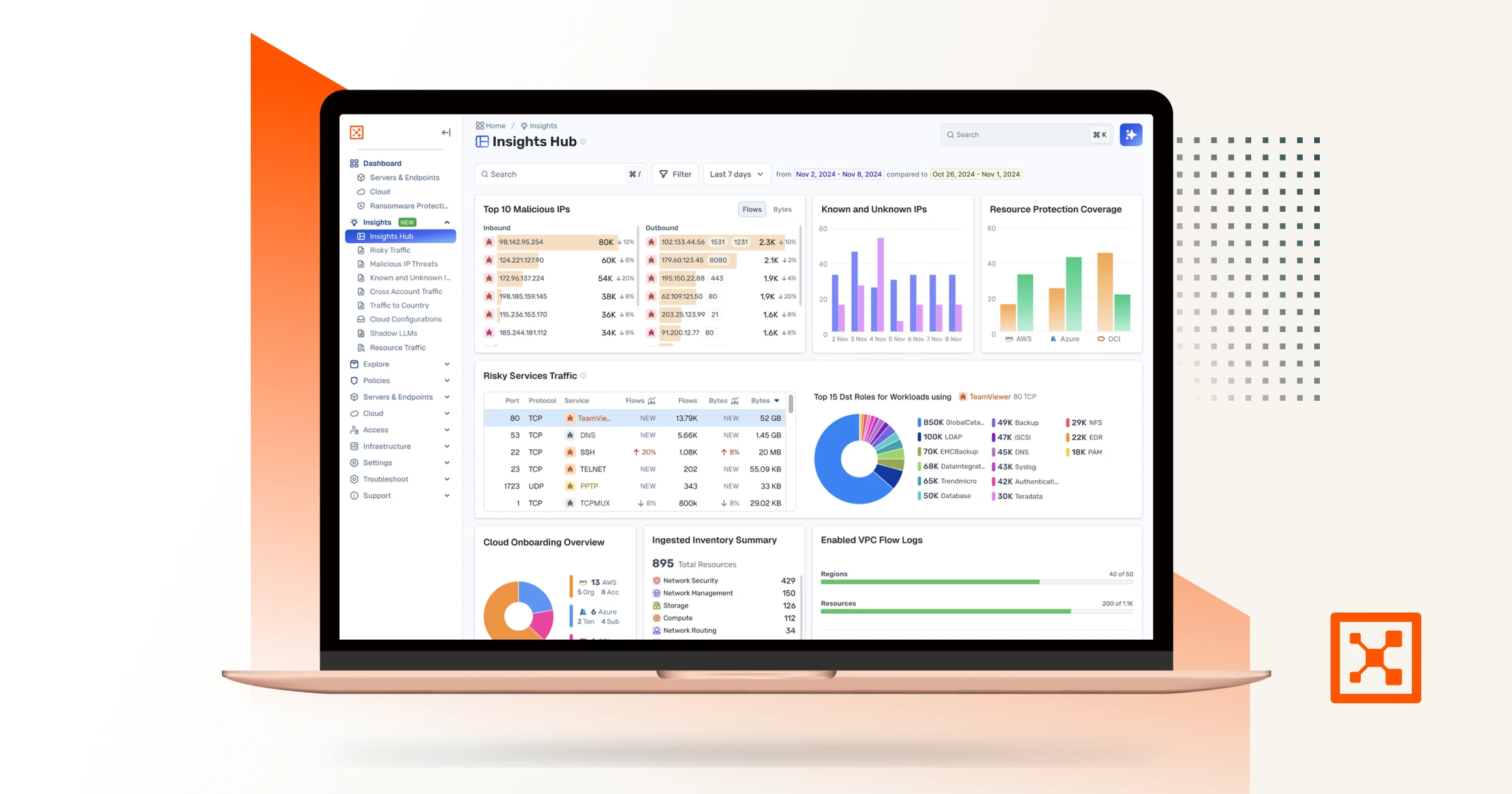

Illumio Insights

Erfahren Sie mehr über eine hybride Multi-Cloud-Erkennungs- und Reaktionslösung, die auf einem KI-gestützten Sicherheitsgraphen basiert.

Erste Schritte mit Sicherheitsdiagrammen: Ein Fahrplan zur Resilienz

Wie Sicherheitsdiagramme Ihnen helfen können, Bedrohungen schneller zu erkennen, Zero Trust zu stärken und bessere Risikoentscheidungen zu treffen

Insights Kostenlose Testversion Onboarding-Video

Sind Sie bereit, die Leistungsfähigkeit von Illumio Insights zu erkunden?

Illumio Insights Erklärvideo

Entdecken Sie die KI-gestützte Hybrid-Cloud-Erkennung und -Reaktion (CDR), die Risiken lateraler Bewegungen identifiziert, Angriffe erkennt und diese in Ihrer gesamten Hybrid-Multi-Cloud sofort eindämmt – mit Discover, wie Insights laterale Bewegungen identifiziert.

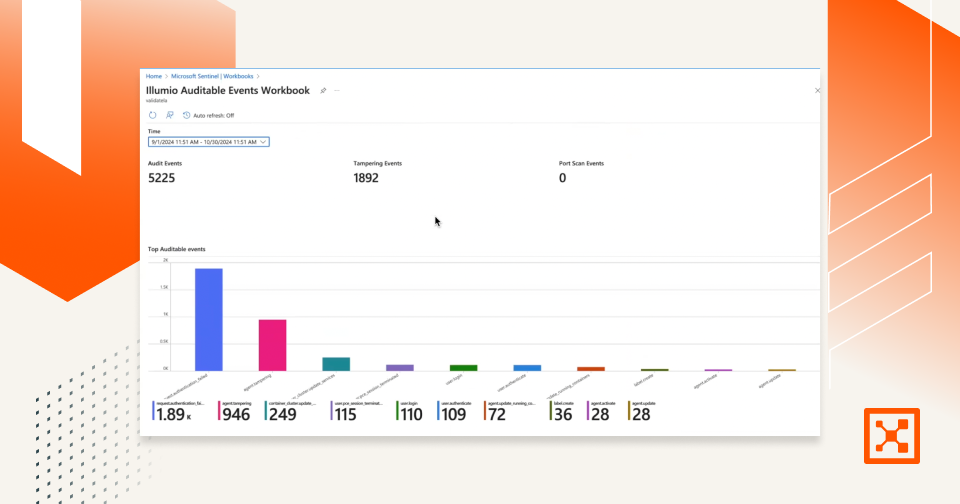

Illumio Sentinel Integration Demo

Erfahren Sie, wie die Integration von Illumio in Microsoft Sentinel SecOps optimiert, die Compliance stärkt und die Reaktion auf Cybervorfälle beschleunigt.

Das Handbuch zur Cloud-Resilienz

Lerne, wie du Sicherheitsverletzungen in der Cloud mit Mikrosegmentierung bekämpfen, eindämmen und bezwingen kannst.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?