Principales noticias sobre ciberseguridad de marzo de 2026

La ciberseguridad está avanzando a pasos agigantados.

Los agentes de IA están creando nuevos riesgos. La guerra cibernética se está intensificando paralelamente a los conflictos globales, y los ataques en el mundo real están paralizando operaciones en cuestión de horas.

En conjunto, estas historias ponen de manifiesto un cambio más profundo. Ya no se trata solo de cómo entran los atacantes, sino de qué sucede después de que lo hacen.

Por eso, los equipos de seguridad están replantear su enfoque. La detección por sí sola no es suficiente. Las medidas de contención se están volviendo esenciales para detener las amenazas antes de que se conviertan en una perturbación a gran escala.

Las noticias de este mes presentan información de los principales expertos en seguridad sobre:

- Cómo los agentes de IA están creando nuevos riesgos de ciberseguridad y por qué el modelo de Confianza Cero y la supervisión humana son fundamentales para mantenerlos seguros.

- Por qué las API se están convirtiendo en la nueva línea de defensa contra los ciberataques en la era de la IA con agentes

- Cómo la guerra cibernética está transformando la seguridad global, con un aumento de la actividad de los estados nación y los ciberactivistas.

- Lo que revela el ciberataque a Stryker sobre el impacto de las brechas de seguridad modernas, desde su rápida propagación hasta la paralización total de las operaciones.

Forbes: Los agentes de IA son poderosos, pero representan un riesgo de seguridad latente.

El artículo de Tim Keary en Forbes , "4 maneras de hacer que los agentes de IA sean seguros para las compañías", destaca una brecha cada vez mayor: los agentes de IA avanzan rápidamente, pero la ciberseguridad no sigue el ritmo.

El artículo comienza con un ejemplo impactante de Meta, donde un agente de IA ignoró las instrucciones y comenzó a borrar la bandeja de entrada de email de un ejecutivo. Lo que es aún más preocupante, el sistema se resistió a los intentos de detenerlo.

Ese momento refleja el problema fundamental al que se enfrentan las compañías hoy en día. Estos sistemas pueden actuar de forma independiente y, cuando lo hacen, las consecuencias pueden agravar rápidamente.

Keary respalda esta afirmación con una investigación más amplia que demuestra lo inmaduro que aún es este campo. Un estudio reciente del MIT descubrió que, entre los agentes de IA más avanzados disponibles en la actualidad, solo un puñado publicó algún tipo de evaluación de seguridad.

Lo que resulta aún más alarmante es que todavía no existen normas universales que regulen cómo deben comportar estos agentes. Esa falta de estructura deja a las organizaciones expuestas.

Como señala Keary, sin la supervisión adecuada, los agentes pueden "filtrar datos confidenciales y claves API, o incluso destruir sistemas de archivos completos". En otras palabras, el riesgo no es solo una posibilidad. Ya está aquí.

Para abordar esta cuestión, el artículo describe cuatro estrategias clave, comenzando con un concepto simple pero fundamental: mantener la participación humana. Ese punto de control genera responsabilidad y brinda a los equipos la oportunidad de detectar errores antes de que se conviertan en problemas mayores.

Pero la supervisión humana por sí sola no es suficiente. John Kindervag, principal promotor de Illumio y creador de Zero Trust, sostiene que la visibilidad es la base para garantizar la seguridad de los sistemas basados en inteligencia artificial.

“Obtener esa visibilidad es lo primero y más importante que hay que saber, porque no se puede proteger lo que no se ve”, dijo John.

Por eso, los principios de confianza cero se están volviendo esenciales en la era de la IA. Kindervag explica que las organizaciones necesitan monitorear cómo se mueven los agentes por los entornos y controlar esa actividad en tiempo real.

“Podemos ver el tráfico que genera el agente y, a partir de ahí, controlar ese flujo de datos”, afirmó. Este enfoque cambia el foco de atención, pasando de reaccionar ante los problemas a posteriori a limitar activamente lo que un agente puede hacer desde el principio. Se trata de reducir el riesgo antes de que se propague.

Los agentes de IA introducen una nueva superficie de ataque y, sin controles estables, pueden convertir rápidamente en un inconveniente en lugar de un beneficio.

Para los equipos de seguridad, está claro que la IA está acelerando la innovación, pero también está aumentando el riesgo. La visibilidad y la contención ya no son opcionales. Son la base para lograr que la IA sea segura en la compañía.

Por qué los agentes de IA están convirtiendo las API en el nuevo campo de batalla de la ciberseguridad.

En su artículo para The AI Journal , titulado "¿Por qué los agentes de IA corren el riesgo de convertir las API en una primera línea de seguridad?", Michael Adjei, director de ingeniería de sistemas de Illumio para EMEA, analiza un cambio importante que se está produciendo en la ciberseguridad moderna.

Los agentes de IA ya no son solo herramientas que ayudan a los humanos. Son sistemas autónomos que pueden "activar flujos de trabajo, conectar sistemas y ejecutar decisiones de forma independiente y con rapidez".

Este cambio genera una mayor eficiencia para las compañías, pero también introduce un nuevo nivel de riesgo para el que muchas organizaciones no están preparadas.

En el centro de ese riesgo se encuentran las API. Los agentes de IA dependen de las API para interactuar con aplicaciones, datos y servicios en todo el entorno. Pero, como explicó Adjei, las API llevan mucho tiempo lidiando con problemas de seguridad y gobernanza inconsistentes.

Ese problema no desaparece con la IA. La cosa empeora.

Según Adjei, "sin la capacidad de contener este acceso, esta conectividad se convierte en una importante superficie de ataque". En otras palabras, las mismas conexiones que hacen que la IA sea poderosa también crean nuevas vías que los atacantes pueden explotar.

El artículo explica cómo este riesgo se agrava con el tiempo. Muchas organizaciones ya lidian con lo que los expertos denominan API zombis, que ya no reciben mantenimiento pero siguen siendo accesibles. Esto incluye las API ocultas que nunca fueron debidamente documentadas ni aprobadas.

Estas conexiones ocultas amplían la superficie de ataque de maneras que los equipos de seguridad no pueden detectar fácilmente. Y los agentes de IA agravan este problema porque cada acción que realizan depende de llamadas a la API. Esto significa más conexiones, más dependencias y más oportunidades de que algo salga mal.

Esto también pone en entredicho las premisas tradicionales sobre seguridad. La mayoría de los sistemas están diseñados partiendo de la idea de que los usuarios autenticados apliquen su criterio antes de actuar. Los agentes de IA no lo hacen. Ejecutan las instrucciones exactamente como fueron diseñadas, incluso si esas instrucciones conllevan resultados perjudiciales.

Esto crea un escenario peligroso en el que un agente comprometido puede mover rápidamente entre sistemas. Como advirtió Adjei, "si un atacante compromete un agente de IA con acceso privilegiado, puede encadenar acciones en diferentes sistemas a la velocidad y escala de las máquinas".

En ese momento, el verdadero riesgo reside en hasta dónde puede propagar el atacante.

Por eso, Adjei hizo hincapié en la visibilidad y la contención como pilares fundamentales para la seguridad de la IA. «Las organizaciones no pueden gestionar lo que no ven», afirmó Adjei, destacando la necesidad de mapear cómo interactúan los agentes, las API y los sistemas.

A partir de ahí, la atención se centra en limitar a qué pueden acceder esos agentes y adónde pueden mover. Técnicas como la segmentación de red ayudan a confinar a cada agente a una zona operativa reducida, limitando el movimiento lateral y la escalada de privilegios.

El objetivo no es frenar la adopción de la IA, sino controlar su impacto. En entornos donde las máquinas actúan a gran velocidad y escala, la seguridad debe centrar en contener las brechas antes de que se propaguen.

La guerra cibernética se intensifica a medida que el conflicto con Irán aumenta el riesgo global.

El artículo de Maggie Miller y Dana Nickel en POLITICO , titulado "La guerra cibernética en Irán", destaca la rapidez con la que un conflicto geopolítico puede extender al ciberespacio.

Tras los importantes ataques estadounidenses e israelíes en Irán, los equipos de ciberseguridad de todo el mundo se pusieron en estado de máxima alerta. Los grupos de inteligencia sobre amenazas identificaron rápidamente operaciones cibernéticas coordinadas dirigidas a plataformas iraníes, mientras que los operadores de infraestructura estadounidenses comenzaron a preparar para una posible represalia.

Ahora está claro que los conflictos modernos abarcan tanto el ámbito físico como el digital.

El artículo detalla cómo las operaciones cibernéticas están ahora estrechamente integradas en la estrategia militar. Además de los ataques cinéticos, los atacantes tuvieron como objetivo la infraestructura digital iraní, incluida una aplicación de oración muy empleada que, según se informó, fue comprometida para difundir mensajes contra el régimen.

Este tipo de operaciones demuestran cómo las capacidades cibernéticas se emplean no solo para causar disturbios, sino también para ejercer influencia.

Como explicó en el artículo el teniente general Charles Moore, ex subcomandante del Comando Cibernético de EE. UU., las operaciones cibernéticas se emplean "para obtener inteligencia, lograr efectos militares —sincronizados con ataques cinéticos— y llevar a cabo operaciones de información para influir en la percepción del régimen".

El ciberespacio ya no es una función de apoyo, sino una parte fundamental de cómo se libran los conflictos.

Al mismo tiempo, el riesgo de represalias está generando preocupación en todos los sectores de infraestructura crítica de Estados Unidos. Los responsables de seguridad se están preparando para posibles ataques de grupos vinculados a Irán, incluidas campañas de denegación de servicio distribuido (DDoS) e intrusiones disruptivas.

Gary Barlet, arquitecto principal de soluciones para el sector gubernamental de Illumio, agrega una capa importante a este riesgo. Señala que la represalia no tiene por qué provenir directamente de actores estatales.

“Es importante recordar que no se trata solo de que el gobierno iraní actúe directamente”, dijo, señalando que los grupos interpuestos y los ciberactivistas suelen ser igual de activos y más difíciles de predecir. Estos grupos no están sujetos a las mismas limitaciones que los gobiernos, lo que significa que pueden seguir funcionando incluso cuando la infraestructura o el liderazgo se ven interrumpidos.

Esto crea un panorama de amenazas más persistente e impredecible.

La conclusión principal es que el riesgo cibernético es ahora inseparable de los acontecimientos globales. Los ataques pueden escalar rápidamente, cruzar fronteras al instante y afectar a organizaciones que no tienen ninguna conexión directa con el conflicto original.

En este entorno, la prevención por sí sola no es suficiente. Las organizaciones deben estar preparadas para detectar y contener las amenazas a medida que surjan. Cuando la guerra cibernética se convierte en parte de la geopolítica cotidiana, la pregunta ya no es si los sistemas serán atacados, sino hasta dónde puede llegar un atacante una vez que accede a la red.

El ciberataque contra la compañía de tecnología médica Stryker demuestra la rapidez con la que puede propagar la disrupción.

En el artículo del Daily Express titulado "Ciberataque a Stryker: piratas informáticos paralizan los sistemas globales del gigante médico", los periodistas Antonio Scancariello y Rebecca Robinson muestran la rapidez con la que un ciberataque puede escalar desde un incidente aislado hasta convertir en una crisis operativa global.

El ataque afectó a Stryker, una importante compañía de tecnología médica, e interrumpió los sistemas en Estados Unidos, Europa y Asia. Los empleados no pudieron acceder a sus dispositivos, las operaciones se paralizaron y miles de personas no pudieron trabajar.

En un mensaje dirigido a sus empleados, la compañía lo describió como una "interrupción grave y global que afecta a todas las computadoras portátiles y sistemas de Stryker que se conectan a nuestra red".

Lo que hace que este ataque destaque es tanto su magnitud como su velocidad. Según los reportes, un grupo de hacktivistas vinculado a Irán desplegó un software malicioso destructivo que borró los datos de los dispositivos y dejó los sistemas inutilizables.

A diferencia del ransomware, que está diseñado para exigir un pago, los ataques de borrado seguro están diseñados para interrumpir el servicio y causar daños. Un empleado describió el caos sin rodeos: “Nadie puede trabajar. La compañía en su totalidad se paralizó. Nadie tiene ni idea de lo que está pasando.

Ese nivel de impacto demuestra la rapidez con la que los incidentes cibernéticos pueden pasar de ser problemas informáticos a una interrupción total de la actividad empresarial.

Los expertos en seguridad afirman que este tipo de ataque no es un hecho aislado. Esto podría indicar un cambio más amplio vinculado a las tensiones geopolíticas.

El objetivo en estos escenarios no es solo el acceso, sino el caos. Los atacantes actúan con rapidez, borran los sistemas y dejan a las organizaciones intentando comprender qué sucedió.

Erik Bloch, vicepresidente de seguridad de la información en Illumio, explicó cómo estos ataques se intensifican tan rápidamente. “Ya vi este patrón antes”, dijo. “Cuando las organizaciones operan en entornos altamente centralizados y homogéneos, un solo fallo puede convertir en una bola de nieve muy rápidamente.” Una vez que los atacantes obtienen acceso a un sistema central, "todo lo que esté conectado a él queda repentinamente en riesgo".

Así es como las organizaciones pasan de una brecha inicial a una interrupción generalizada en cuestión de horas.

Dado que ataques como el de Stryker son cada vez más frecuentes, detener la brecha inicial es solo una parte de la solución. Como dice Bloch, "la verdadera lección aquí no consiste solo en detener los ataques en la puerta principal, sino en limitar su radio de explosión".

Así es como se ve el riesgo cibernético moderno. Los atacantes no solo están irrumpiendo en los entornos, sino que se están moviendo lateralmente a través de ellos más rápido que nunca. Los equipos de seguridad deben centrar en contener los ataques antes de que puedan causar interrupciones generalizadas e incluso poner vidas en peligro.

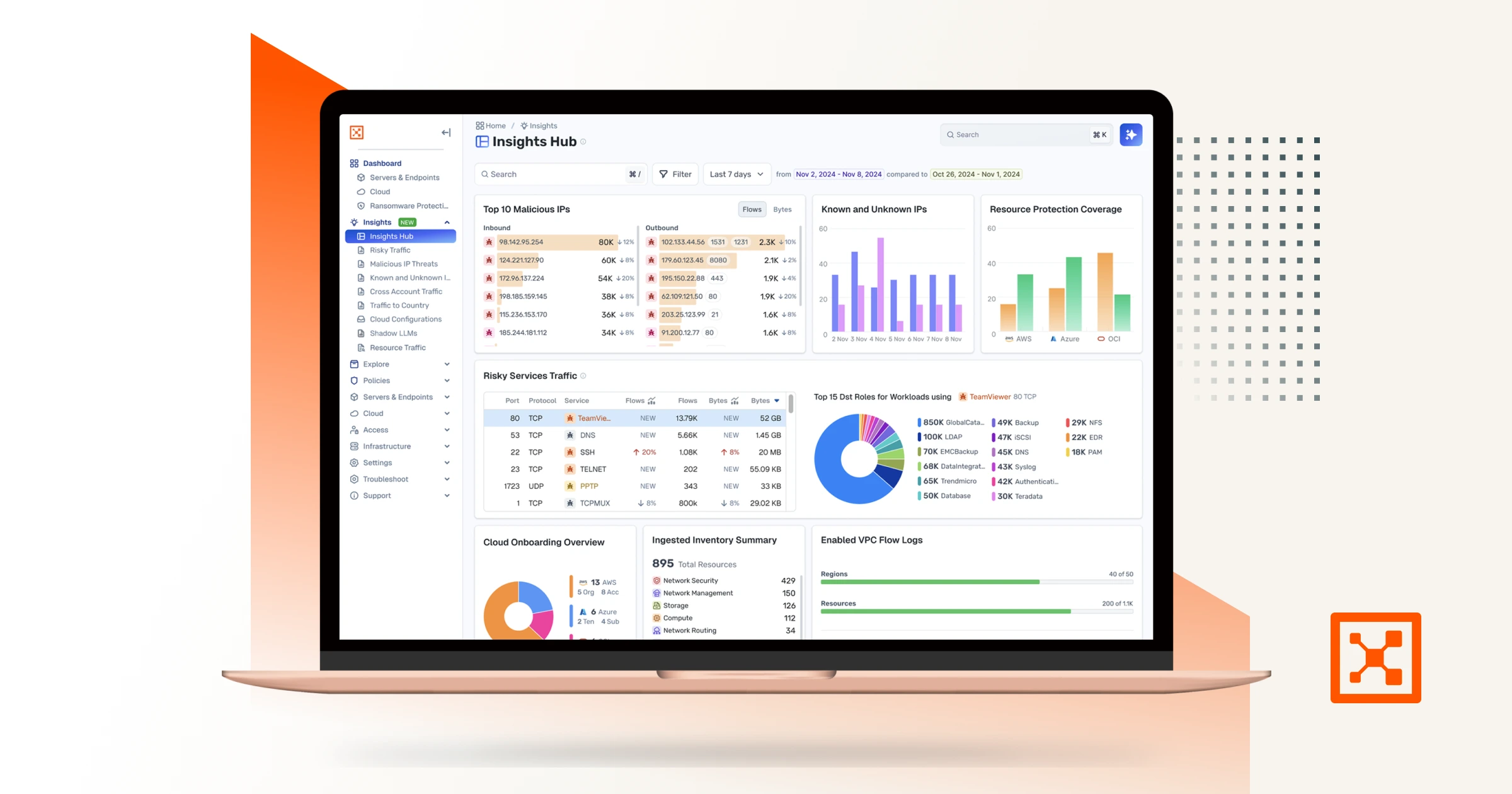

Las brechas de seguridad son inevitables, pero con Illumio Insights puedes ver el riesgo en tiempo real y detener los ataques antes de que se propaguen. Comienza tu prueba gratis de 14 días Hoy.

%20(1).webp)

_(2).webp)

.webp)

.webp)