Ressources

Ressources en vedette

Le guide de l'acheteur en matière de détection et d'intervention

Apprenez à évaluer les principales technologies de détection et de réponse pour le paysage des menaces d'aujourd'hui (et de demain).

Démarrer avec les graphes de sécurité : Une feuille de route pour la résilience

Comment les graphiques de sécurité peuvent vous aider à détecter les menaces plus rapidement, à renforcer la confiance zéro et à prendre de meilleures décisions en matière de risques.

Le rapport mondial 2025 sur la détection et l'intervention dans l'informatique en nuage (Cloud Detection and Response)

Découvrez comment 1 150 leaders mondiaux de la cybersécurité s'attaquent à la fatigue des alertes, aux angles morts et aux mouvements latéraux dans le nuage hybride.

Présentation de la segmentation : Pare-feu vs. Illumio

Les pare-feu traditionnels sont présentés en comparaison avec la microsegmentation d'Illumio. Enregistré en direct de la conférence RSA.

Démonstration de la segmentation d'Illumio

Illumio Segmentation offre une visibilité en temps réel et une microsegmentation pour contenir les brèches.

Illumio pour les conteneurs

Sécurisez vos applications conteneurisées dans OpenShift en utilisant la visibilité et la microsegmentation d'Illumio.

Isoler Microsoft Active Directory avec la microsegmentation

La protection d'Active Directory ou de toute autre application Microsoft par microsegmentation requiert des capacités spécifiques.

Guide de cartographie des dépendances des applications

La planification d'une stratégie de sécurité visant à protéger les actifs critiques commence par l'observation et la compréhension des dépendances des applications.

Une segmentation qui n'est pas difficile

Découvrez les avantages d'une segmentation qui ne touche pas le réseau, ne se complique pas avec des pare-feux et ne s'écarte pas du SDN.

L'état de la segmentation de la sécurité

Cette étude révèle les avantages que les organisations tirent de la segmentation moderne et détaille les éléments clés de la réussite.

Efficacité de la sécurité des points finaux

Une enquête menée auprès de plus de 450 professionnels de l'informatique et de la sécurité fait le point sur la sécurité des points d'accès et met en lumière les principales avancées et les défis à relever.

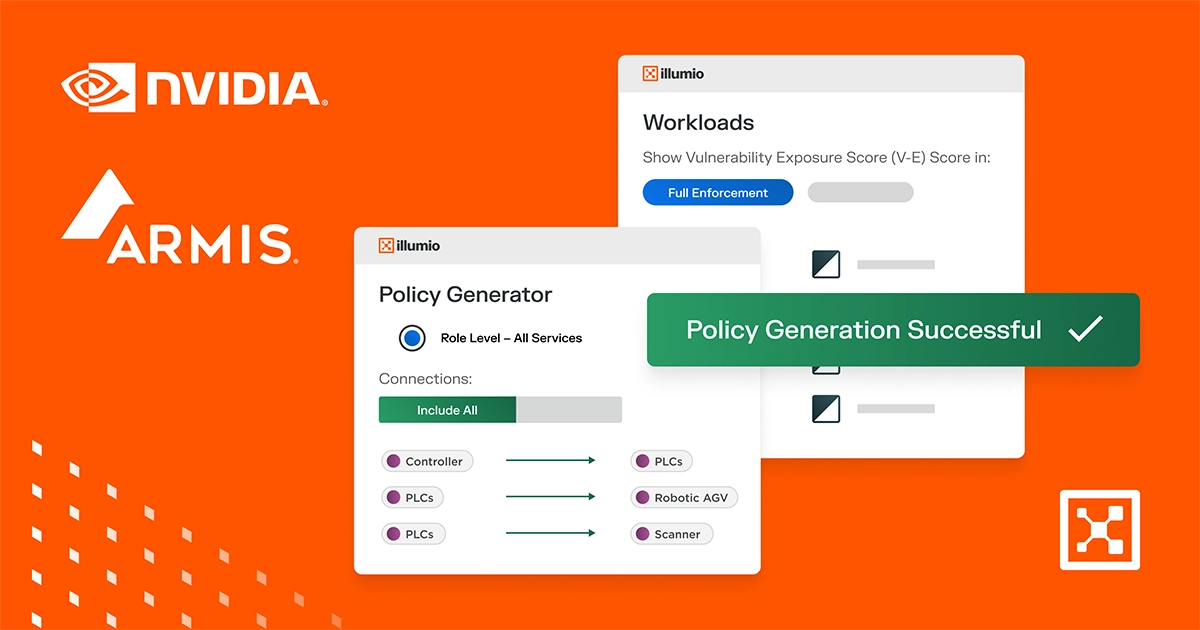

Démonstration de la plateforme Illumio pour la sécurisation des environnements OT

Découvrez comment la plateforme Illumio bloque les mouvements latéraux et contient les menaces en temps réel dans les environnements OT.

Entretien avec un client d'Amazon Web Services : Mario Espinoza, CPO d'Illumio

Regardez Mario Espinoza, Chief Product Officer d'Illumio, discuter des tendances du marché et des perspectives en tant que client d'AWS, et partager comment AWS aide Illumio à être plus innovant et à répondre aux besoins du marché.

3 étapes pour stopper les ransomwares

Illumio facilite la mise en œuvre d'une stratégie de sécurité simple pour isoler les ransomwares et renforcer les défenses numériques.

QBE accélère son temps de retour sur investissement grâce à la segmentation zéro confiance d'Illumio

Nick Venn, responsable de la sécurité, explique comment il protège QBE Insurance dans un monde de plus en plus agile et axé sur le cloud.