Ressourcenzentrum

Empfohlene Ressourcen

Der Leitfaden für Käufer von Detektions- und Reaktionssystemen

Erfahren Sie, wie Sie Kerntechnologien zur Erkennung und Reaktion auf die Bedrohungen von heute (und morgen) bewerten können.

Erste Schritte mit Sicherheitsdiagrammen: Ein Fahrplan zur Resilienz

Wie Sicherheitsdiagramme Ihnen helfen können, Bedrohungen schneller zu erkennen, Zero Trust zu stärken und bessere Risikoentscheidungen zu treffen

Der Global Cloud Detection and Response Report 2025

Entdecken Sie, wie 1.150 weltweit führende Cybersicherheitsexperten Alarmmüdigkeit, blinde Flecken und laterale Bewegungen in der hybriden Multi-Cloud bekämpfen.

Illumio für Container

Sichern Sie Ihre containerisierten Anwendungen in OpenShift mit Transparenz und Mikrosegmentierung von Illumio.

Isolierung von Microsoft Active Directory mit Mikrosegmentierung

Der Schutz von Active Directory oder anderen Microsoft-Anwendungen mit Mikrosegmentierung erfordert bestimmte Funktionen.

Leitfaden für die Zuordnung von Anwendungsabhängigkeiten

Die Planung einer Sicherheitsstrategie zum Schutz kritischer Ressourcen beginnt mit dem Erkennen und Verstehen von Anwendungsabhängigkeiten.

Segmentierung, die nicht schwer ist

Erfahren Sie mehr über die Vorteile einer Segmentierung, die das Netzwerk nicht berührt, nicht mit Firewalls kompliziert wird oder SDN umleitet.

Drei Schritte zur effektiven Segmentierung Ihrer PCI-Umgebung

Kontinuierliche Transparenz und hostbasierte Segmentierung tragen dazu bei, Ihren PCI-Umfang zu reduzieren, Ihre CDE zu schützen und Compliance nachzuweisen.

Der Stand der Sicherheitssegmentierung

Diese Umfrage zeigt die Vorteile auf, die Unternehmen aus der modernen Segmentierung ziehen, und beschreibt die Schlüsselelemente für den Erfolg.

Effektivität der Endpunktsicherheit

Eine Umfrage unter 450+ IT- und Sicherheitsexperten untersucht den Stand der Endpunktsicherheit und hebt die wichtigsten Fortschritte und Herausforderungen hervor.

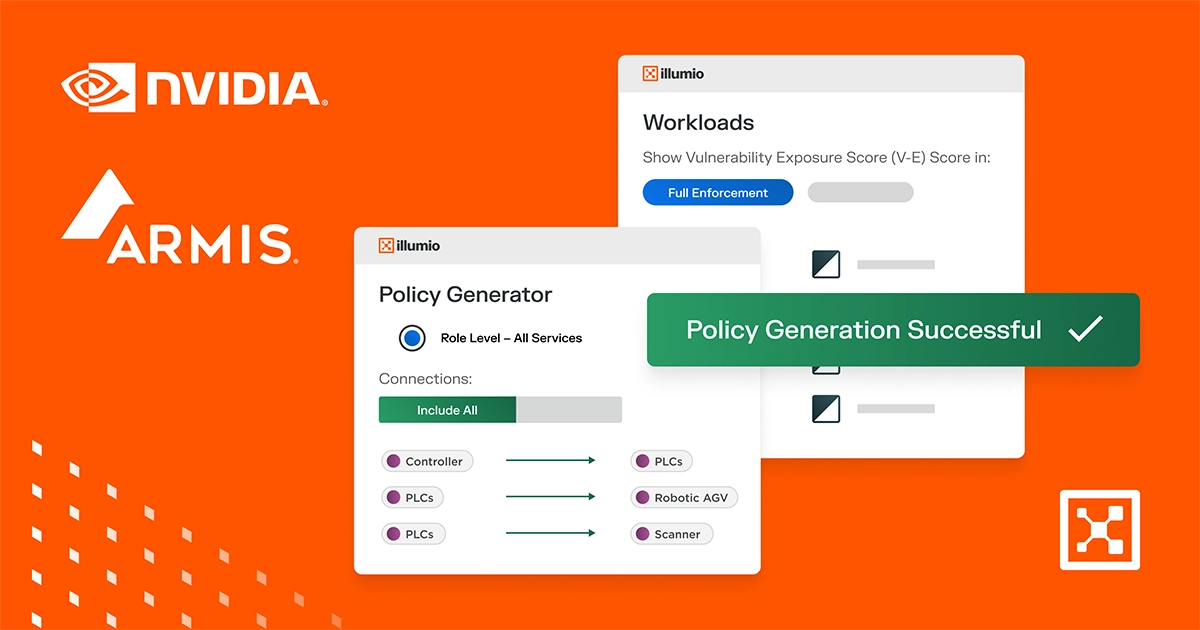

Illumio-Plattform zur Sicherung von OT-Umgebungen Demo

Erfahren Sie, wie die Illumio-Plattform Lateral Movement blockiert und Gefahren in Echtzeit in OT-Umgebungen eindämmt.

Kundeninterview mit Amazon Web Services: Mario Espinoza, CPO von Illumio

Sehen Sie sich an, wie Mario Espinoza, Chief Product Officer von Illumio, als AWS-Kunde Markttrends und Erkenntnisse diskutiert und erzählt, wie AWS Illumio dabei hilft, innovativer zu sein und die Anforderungen des Marktes zu erfüllen.

3 Schritte zum Stoppen von Ransomware

Illumio macht es einfach, eine einfache Sicherheitsstrategie zu implementieren, um Ransomware zu isolieren und eine stärkere digitale Abwehr aufzubauen.

QBE erzielt eine schnellere Wertschöpfung mit der Zero-Trust-Segmentierung von Illumio

Nick Venn, Security Executive, erläutert, wie er QBE Insurance in einer zunehmend agilen und Cloud-First-Welt schützt.